Cyberbezpieczeństwo

Codziennie dostaję wiadomości, które zwykle zaczynają się od słów „Kamil, ratuj…!”. Niestety nie wszystkie historie osób, które się ze mną kontaktują w sprawie utraty dostępów na przykład do kont w mediach społecznościowych kończą się happy endem. Dlatego przybywam z pomocą, a jest nią mój podstawowy kurs „Twoje eBezpieczeństwo”. Nauczę Cię, jak zabezpieczyć dane, żeby nie dostały się w niepowołane ręce.

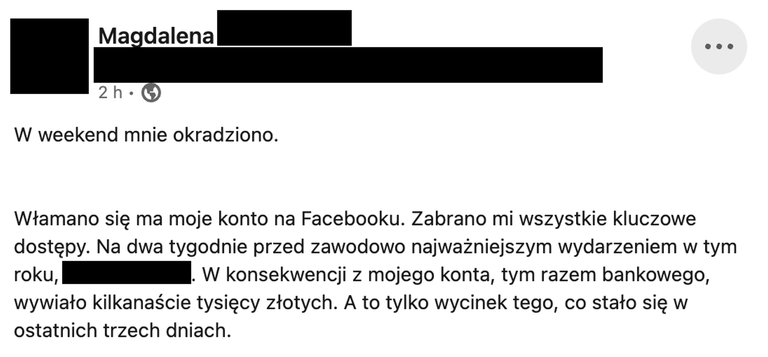

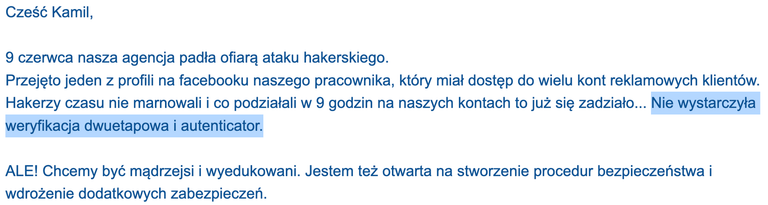

A może myślisz, że Ciebie to nie dotyczy? Magdalena też tak myślała, jak wiele innych osób. Czy się to opłaca? Wystarczy zainwestować trochę czasu i naprawdę niewielką kwotę, aby zyskać bezcenny spokój!

Spis treści

Kogo szkoliłem?

Moje szkolenia przeprowadziłem dla dużych i małych przedsiębiorstw, urzędów miast oraz samorządów. Szkoliłem takie podmioty jak IBM, Veolia, Portl Lotniczy we Wrocławiu, Urząd Miasta Wrocław, Urząd MIasta Koszalin. Prowadzę także zajęcia na wielu uczelniach z tej tematyki. Jeżeli chcesz wiedzieć więcej na temat moich szkoleń to zapoznaj się z nimi na tej stronie.

Kto powinien skorzystać ze szkolenia?

Uważasz, że wystarczająco dbasz o bezpieczeństwo swoich danych? Możesz się zdziwić. Mocne hasło to nie wszystko! Właśnie z takimi poglądami mam do czynienia najczęściej! Szkolenie „Twoje eBezpieczeństwo” stworzyłem z myślą o:

- przedsiębiorcach, samorządach i fundacjach, pracownikach chcących podnieść swoje kompetencje;

- osobach pracujących zdalnie, pracownikach biurowych;

- wirtualnych asystentkach, influencerach i freelancerach;

- osobach pracujących w branży e-commerce;

- agencjach marketingowych;

- firmach ubezpieczeniowych, brokerskich;

- tych, którzy chcą bezpiecznie korzystać z internetu!

Udział w kursie nie wymaga od Ciebie specjalnego przygotowania czy posiadania technicznej wiedzy. Wystarczy chęć zdobycia nowych, bardzo potrzebnych informacji.

“Pięć najskuteczniejszych sposobów obrony cybernetycznej to: Przewidywanie, Edukacja, Wykrywanie, Reagowanie i Odporność. Pamiętaj: "Cyberbezpieczeństwo to znacznie więcej niż temat IT”– Stephane Nappo

Dlaczego warto wziąć udział w szkoleniu?

Nadal zastanawiasz się nad udziałem w kursie? Oto co otrzymujesz ode mnie w ramach szkolenia:

- wiedzę, jak zabezpieczyć swoje dane w sieci;

- umiejętność rozpoznawania zagrożeń, które pojawiają się w internecie (nie każdy, kto do Ciebie pisze, ma uczciwe zamiary i jest tym, za kogo się podaje);

- umiejętność zabezpieczenia swojego biznesu online przed atakami cyberprzestępców;

- wiedzę o tym, jak reagować w przypadku ataku na swoje konto;

- praktyczną checklistę, która pozwoli Ci sprawdzić stopień cyfrowego bezpieczeństwa i poprawić braki w tym zakresie;

- 7-dniowy dostęp do nagranego szkolenia – jeśli nie możesz uczestniczyć w naszym spotkaniu na żywo lub potrzebujesz powtórki i utrwalenia wiadomości;

- certyfikat PDF potwierdzający udział w kursie.

Chociaż tematem kursu jest cyberbezpieczeństwo, wiedzę przekazuję tak, by nawet osoba nietechniczna mogła zrozumieć to, co chcę powiedzieć. Staram się dostosować treści do poziomu uczestników oraz akcentować najważniejsze zagadnienia.

Benefit dla pracownika

Szkolenie "Twoje eBezpieczeństwo" to nie tylko inwestycja w bezpieczeństwo Twojej firmy, ale także cenny benefit dla pracowników. Uczestnicy zdobywają praktyczną wiedzę, jak chronić swoje dane zarówno w środowisku zawodowym, jak i prywatnym. Dzięki temu potrafią bezpiecznie korzystać z internetu w domu, co zwiększa ich zaangażowanie i motywację do udziału w szkoleniu. Taka świadomość cyberzagrożeń przekłada się na lepszą ochronę danych firmowych oraz prywatnych, co jest korzyścią zarówno dla pracodawcy, jak i pracownika.

Agenda Security Awareness

Rozpoczęcie i wprowadzenie do zagadnienia

- Krótka historia ataków internetowych;

- Dlaczego cyberprzestępcy chcą się do Ciebie włamać?

- „Przecież ja nic nie mam ważnego, po co się mają do mnie włamywać?”.

Jak włamywacze przejmują dostęp do Twojego komputera?

- Złośliwe kody QR;

- Złośliwe linki;

- Phishing;

- Typosquatting;

- Ataki socjotechniczne.

Poznajemy siłę hasła internetowego

- Jak poprawnie dbać o hasła internetowe?

- Czy masz „silne” hasło?

- Jak cyberprzestępca zdobywa Twoje hasło?

- Jak sam możesz poszukać haseł Twoich znajomych?

- Jak tworzyć hasła oraz czy ma to sens?

- Jaki program do zarządzania hasłami wybrać?

- Czy jest coś lepszego niż hasła, czyli dwuskładnikowe uwierzytelnienie?

Jak chronić swoją pocztę e-mail?

- Ochrona poczty e-mail – co to znaczy?

- Z jakiej poczty najlepiej korzystać i dlaczego?

- Ukrywanie prawdziwego adresu e-mail.

W jaki sposób wyciekają Twoje dane?

- Wycieki informacji, czyli skąd czerpać dane o sobie i innych?

- Jakie dane przekazują o nas zdjęcia, które robimy?

- Jakie dane udostępniamy o sobie, nie mając świadomości?

- Fizyczne śledzenie ludzi.

Co trzeba wiedzieć o zabezpieczaniu sieci WiFi?

- Czy łączenie się z publiczną siecią WiFi jest bezpieczne?

- Jak zlokalizować ludzi przy pomocy sieci bezprzewodowej?

Bezpieczeństwo Sztucznej Inteligencji (AI)

- Na co zwrócić uwagę korzystając z narzędzi AI?

- Podstawy prywatności i bezpieczeństwa w narzędziach AI.

Podłączanie zewnętrznych urządzeń

- Czy można podpiąć obcy sprzęt?

- Co może Tobie grozić i jakie dane można wykraść.

Bezpieczeństwo telefonów i komunikatorów

- Jak zabezpieczyć telefon komórkowy?

- Jak bezpiecznie korzystać z komunikatorów internetowych?

- Bezpieczna komunikacja poprzez komunikatory internetowe.

Bezpieczeństwo w social mediach

- Na co zwrócić uwagę?

- Jakie dane udostępniamy i co można z nich odczytać;

- Jak zabezpieczyć Facebooka, LinkedIn oraz inne konta.

Najważniejsze kwestie związane z pracą zdalną

- Praca zdalna;

- Porady dotyczące bezpieczeństwa pracy z domu i nie tylko;

- Praca na prywatnym a służbowym komputerze;

- Na co uważać podczas rozmów wideo?

- Jak nie zostać słupem w internecie?

- Bezpieczeństwo smart (inteligentnych) urządzeń, domów.

Jak płacić w internecie, w sklepach i za granicą?

- Karty płatnicze w telefonie;

- Wypłaty z bankomatów;

- Bezpieczeństwo transakcji elektronicznych.

Kopie bezpieczeństwa, zapasowe

- Jak je robić i dlaczego trzeba je robić?

Gdy już dojdzie do incydentu

- Co robić jak już dojdzie do wycieku Twoich danych?

- Zgłaszanie incydentów bezpieczeństwa.

Sesja dodatkowych pytań

Podsumowanie

Szkolenie będzie trwało od 4 do 6 godzin. Wszystko zależy od liczby pytań oraz interakcji pomiędzy słuchaczami.

Co mówią inni o szkoleniu?

Więcej rekomendacji możesz obejrzeć na stronie z moimi referencjami.

Zamów szkolenie

Umów się ze mną na 15 minutowe, bezpłatne spotkanie i porozmawiajmy o terminach szkolenia. Możesz także do mnie napisać e-mail, i ustalimy dogodny zakres i termin.