Kto Ciebie podgląda przez kamerę internetową?

Wyobraź sobie taką scenę: instalujesz w salonie nowoczesną kamerę, żeby podglądać, co robi Twój pies, gdy jesteś w pracy. Albo montujesz monitoring w swoim salonie SPA czy studiu pilates, żeby mieć oko na recepcję i czuć się bezpieczniej. Czujesz spokój, masz podgląd w telefonie, technologia pracuje dla Ciebie.

A teraz wyobraź sobie, że w tym samym momencie ktoś po drugiej stronie świata – albo co gorsza, Twój sąsiad - ogląda ten sam obraz. I to nie jest scenariusz z filmu "Black Mirror" ani odległa teoria spiskowa. To rzeczywistość tysięcy osób, które nieświadomie zaprosiły hakerów do swoich sypialni, biur, a nawet gabinetów lekarskich. Monitoring, który miał dawać poczucie kontroli, stał się oknem dla przestępców.

Spis treści

- Bój się odkurzacza - nie laptopa

- Tanie kamerki

- Słabe albo brak haseł

- Włamali się do 120 tysięcy kamer

- Ring i kontrowersyjna "Search Party"

- Jak nie dać się podejrzeć?

Bój się odkurzacza - nie laptopa

Zaklejona kamera w laptopie? To nie tu leży problem. Wielu z nas odruchowo zakleja kamery w laptopach, obawiając się, że hakerzy lub korporacje śledzą każdy nasz ruch przez komputer czy smartfon. Strach przed wszechobecną inwigilacją przez te osobiste urządzenia często bywa wyolbrzymiany.

Jednak dziś prawdziwa rewolucja w naruszaniu naszej prywatności nie dzieje się za sprawą laptopów, ale urządzeń Internetu Rzeczy (IoT), które z entuzjazmem zapraszamy do naszych salonów i na nasze podwórka. Bardziej obawiaj się kamery w odkurzaczu niż w Twoim laptopie.

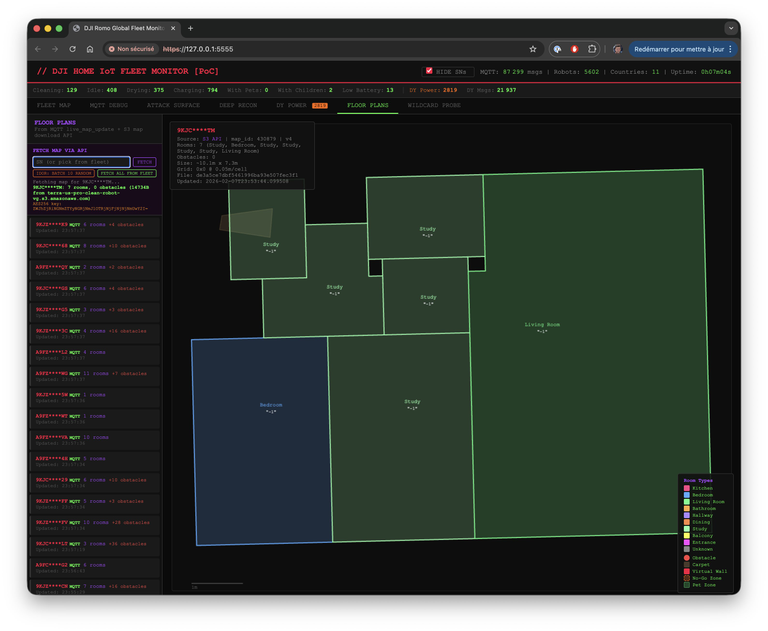

Doskonałym przykładem jest niedawna sprawa popularnych odkurzaczy autonomicznych firmy DJI. Cała historia zaczęła się od niewinnego eksperymentu pewnego hakera, który postanowił sprawdzić, czy uda mu się sterować swoim sprzętem sprzątającym za pomocą zwykłego kontrolera do konsoli PlayStation.

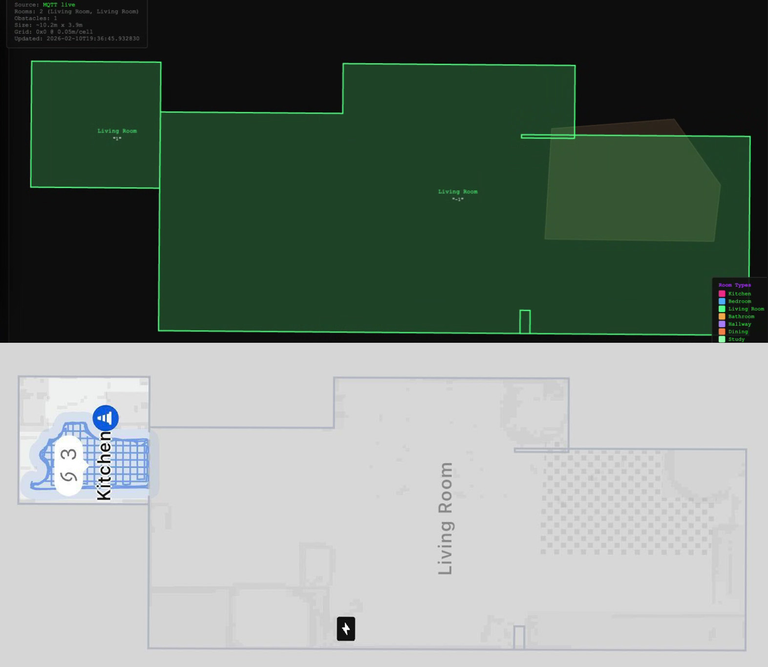

Analizując sposób, w jaki robot komunikuje się z chmurą producenta, badacz natrafił na gigantyczną lukę. Okazało się, że choć same urządzenia podłączone do domowej sieci nie były bezpośrednio widoczne z poziomu internetu, to serwer pośredniczący firmy (serwer MQTT służący do przesyłania komunikatów) pozostał kompletnie niezabezpieczony.

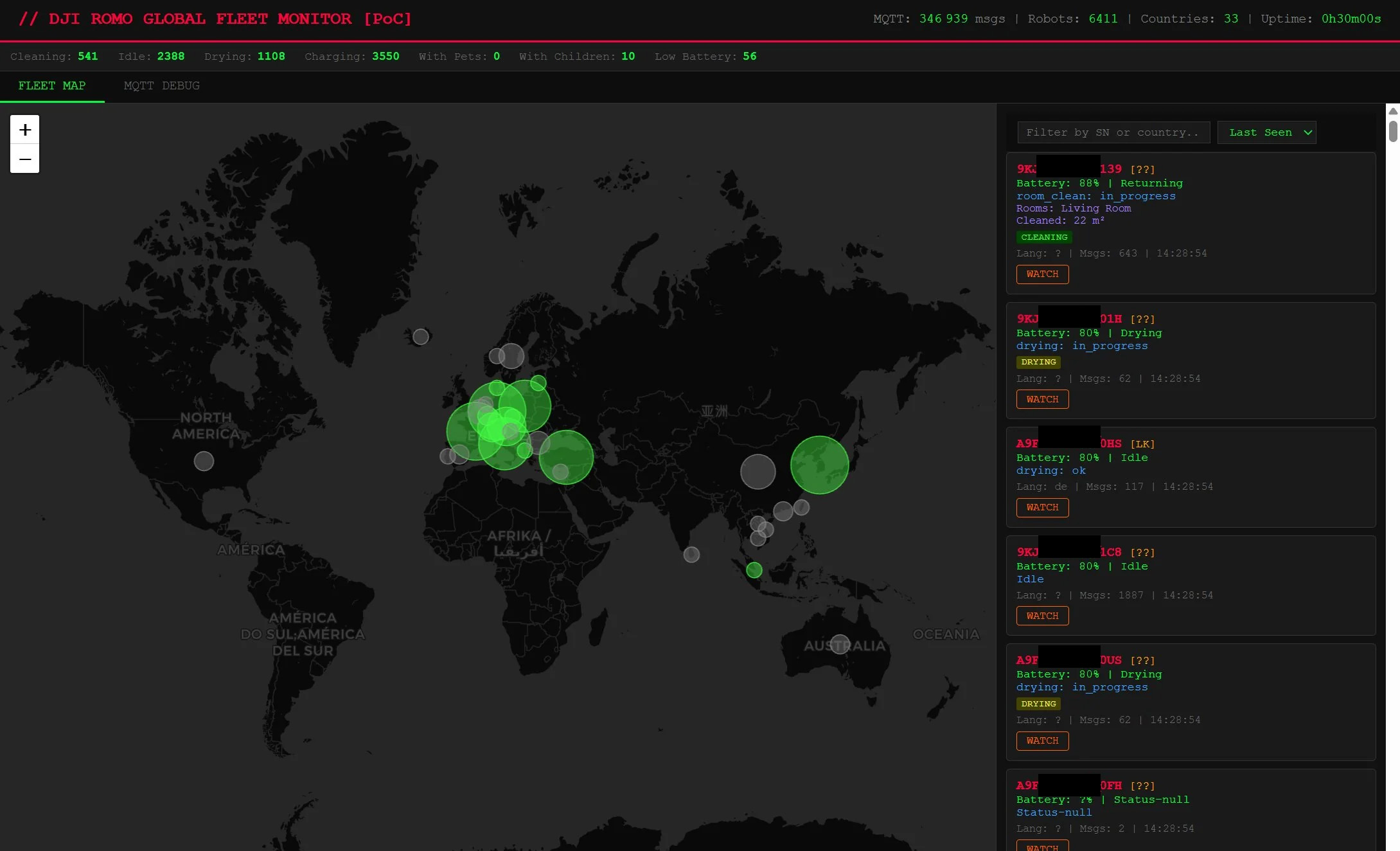

Skala niedopatrzenia okazała się przerażająca. Haker odkrył, że wygenerowany dla jego odkurzacza token dostępowy pasuje również do innych urządzeń w ponad 24 krajach, dając mu dostęp do ponad 6000 robotów sprzątających na całym świecie.

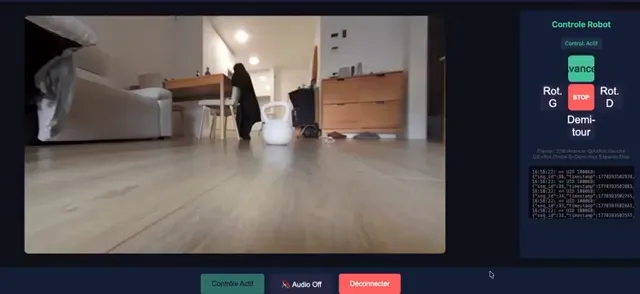

Podłączając się do wadliwego serwera, napastnik mógł wstrzykiwać własne komendy, narażając właścicieli na absolutną utratę prywatności w ich własnych domach. Luka pozwalała na zdalne sterowanie ruchem odkurzacza, oglądanie na żywo obrazu z wbudowanej w niego kamery oraz podsłuchiwanie domowników przez wbudowany mikrofon. Co więcej, atakujący mógł bez problemu przeglądać i pobierać dokładne plany mieszkań, które maszyna sumiennie mapowała podczas codziennego sprzątania.

Dla udowodnienia powagi sytuacji, haker napisał nawet specjalną aplikację, która pozwalała mu zlokalizować i przejąć kontrolę nad dowolnym podatnym odkurzaczem. Producent ostatecznie załatał lukę, choć wypuszczenie skutecznej poprawki zajęło mu dwie iteracje. Bardzo długo jak na tak drogi sprzęt i znaną markę.

Tanie kamerki

Wszyscy lubimy promocje. Kiedy widzimy kamerę Wi-Fi za 80 złotych na popularnym chińskim portalu aukcyjnym, trudno się nie skusić. Obietnica obrazu HD i dostępu z aplikacji za ułamek ceny rynkowej brzmi świetnie. Problem polega na tym, że w świecie technologii "tanio" zazwyczaj oznacza "kosztem Twojej prywatności i bezpieczeństwa".

Producenci budżetowego sprzętu często oszczędzają na programistach zajmujących się bezpieczeństwem. W efekcie otrzymujesz produkt, który:

- Posiada dziurawe oprogramowanie: Kamery te często mają błędy, których nikt nigdy nie naprawi. Nie ma na to budżetu. I tyle.

- Ma ukryte "tylne wejścia" (backdoory): To celowe lub przypadkowe luki, które pozwalają komuś z zewnątrz - od producenta po przypadkowego hakera - na uzyskanie dostępu do obrazu bez Twojej zgody.

- Ignoruje szyfrowanie danych: Twoje nagrania wędrują przez internet na serwery producenta, do Twojego telefonu, ale nie są szyfrowane. Każdy może podejrzeć co tam robisz w mieszkaniu. Są nawet od tego specjalne serwisy internetowe, gdzie możesz podglądać takie kamery.

Słabe albo brak haseł

Nawet najbardziej zaawansowana kamera nie pomoże, jeśli sami zostawimy otwarte drzwi. Najczęstszym grzechem osób nietechnicznych jest pozostawienie domyślnych ustawień fabrycznych.

Zastanów się: czy po wyjęciu kamery z pudełka zmieniłeś hasło na takie, które ma co najmniej 12-16 znaków, zawiera duże litery i symbole? Jeśli Twoim hasłem jest admin123, 123456, polska1 albo - co gorsza - zostawiłeś je puste, to tak, jakbyś zamknął dom na klucz, ale zostawił go w zamku od zewnętrznej strony. Hakerzy nie siedzą i nie zgadują haseł ręcznie - robią to automatycznie. W ten sposób w kilka minut mogą stworzyć bazę „żywych” podglądów z mieszkań na całym świecie.

Włamali się do 120 tysięcy kamer

Zagrożenie nie ogranicza się jednak wyłącznie do zaawansowanych robotów sprzątających. W ogromnej mierze dotyczy ono również popularnych kamer IP, które na co dzień montujemy w domach czy firmach, aby zapewnić sobie poczucie bezpieczeństwa lub monitorować zwierzęta i dzieci. Jak ułudne może to być poczucie, udowadnia przerażający proceder z Korei Południowej, gdzie policja zatrzymała niedawno czterech sprawców podejrzanych o włamania do prywatnych systemów. Wykorzystując luki w zabezpieczeniach, cyberprzestępcy włamali się łącznie do ponad 120 tysięcy urządzeń monitorujących. Hakerzy uzyskali w ten sposób zdalny dostęp do obrazu z kamer zainstalowanych nie tylko w prywatnych mieszkaniach, ale również w miejscach wymagających szczególnej dyskrecji, takich jak sale karaoke, studia pilatesu czy nawet gabinety ginekologiczne.

Skutki tego ataku były dramatyczne dla prywatności ofiar. Zgromadzone, nierzadko intymne nagrania z codziennego życia nieświadomych ludzi zostały wykorzystane do produkcji materiałów o charakterze seksualnym, które następnie sprawcy z powodzeniem sprzedawali na zagranicznej stronie internetowej. Skala działań poszczególnych hakerów poraża - choć działali oni niezależnie od siebie i nie tworzyli zorganizowanej grupy, zaledwie dwóch z nich odpowiadało za około 62 procent wszystkich nielegalnych nagrań opublikowanych na tym portalu w ciągu ostatniego roku. Rekordzista w tej sprawie przejął kontrolę nad 70 tysiącami kamer, natomiast inny ze sprawców, z 63 tysięcy podglądanych kamer, wyprodukował ponad pół tysiąca filmów, zarabiając na ich sprzedaży równowartość kilkunastu tysięcy dolarów w kryptowalutach. Ta szokująca sprawa to brutalne przypomnienie jak ważne jest cyberbezpieczeństwo.

Ring i kontrowersyjna "Search Party"

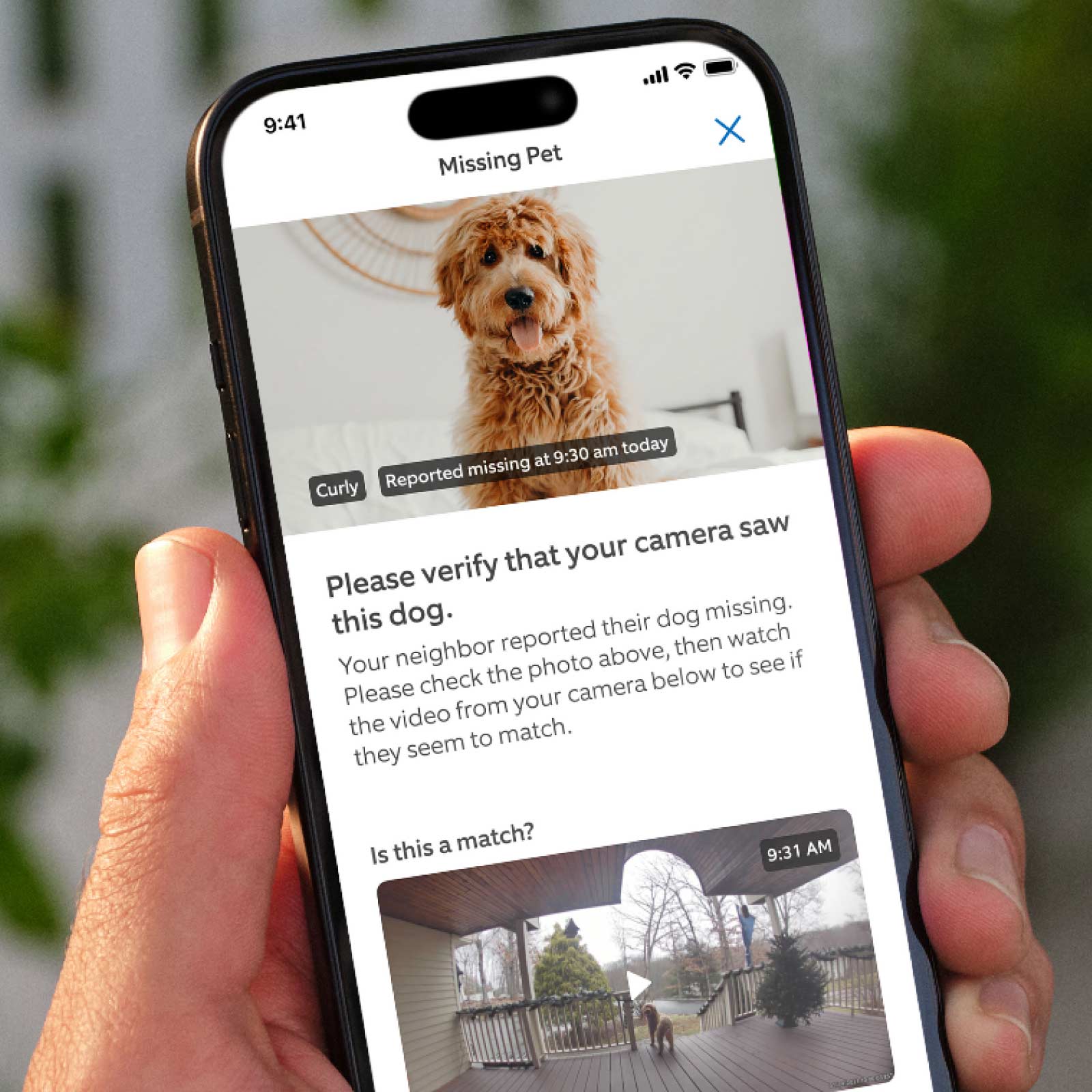

Nawet jeśli kupisz sprzęt od giganta takiego jak Amazon (właściciel marki Ring), nie jesteś wolny od dylematów. Ich nowa funkcja Search Party brzmi na papierze genialnie: jeśli zginie Ci pies, system AI przeszukuje nagrania z kamer wszystkich sąsiadów w okolicy, by znaleźć zgubę.

Brzmi jak pomocna dłoń społeczności, prawda? Jednak ta „altruistyczna inwigilacja” budzi ogromne kontrowersje:

- Zjawisko "pełzania funkcji" (function creep) i masowa inwigilacja: Systemy tworzone w szczytnym lub ściśle określonym celu (np. funkcja Ring "Search Party", wykorzystująca sztuczną inteligencję do łączenia kamer sąsiadów w celu poszukiwania zagubionych psów) mogą stać się narzędziami masowej inwigilacji. Wyciekłe wewnętrzne e-maile szefa firmy Ring sugerują, że technologia ta ma stanowić fundament do szerszego "wyeliminowania przestępczości", co budzi obawy, że w przyszłości kamery będą masowo śledzić ludzi lub pojazdy na całych osiedlach.

- Dostęp organów ścigania i agencji rządowych do nagrań: Duży niepokój budzi partnerstwo producentów kamer (np. Ring) z policją oraz firmami dostarczającymi systemy nadzoru dla organów państwowych (jak Axon czy Flock Safety). Nawet pomimo wycofywania się z niektórych z tych umów, organy ścigania posiadają mechanizmy omijające użytkowników (np. nakazy i wezwania) lub funkcje takie jak "Community Requests", co rodzi obawy o wykorzystanie wideo przez służby imigracyjne (ICE) i budowę stanu policyjnego.

- Brak zgody przechodniów i ryzyko związane z biometrią: Kamery nieustannie analizujące otoczenie przy użyciu AI wymuszają skanowanie obrazu każdego przechodnia, listonosza czy dziecka w zasięgu obiektywu, który nigdy nie wyraził na to zgody. Wprowadzanie dodatkowych funkcji rozpoznawania twarzy ("Familiar Faces") naraża na złamanie rygorystycznych praw dotyczących prywatności danych biometrycznych w wielu miejscach na świecie.

- Domyślne włączanie funkcji śledzących (Opt-out): Obrońcy prywatności krytykują producentów (zwłaszcza Ring) za to, że zaawansowane, wspólnotowe funkcje śledzące są często włączone domyślnie, o ile użytkownik opłaca subskrypcję w chmurze. Posiadacze kamer mogą nieświadomie stawać się ogniwem potężnej sieci inwigilacyjnej, jeśli nie wejdą głęboko w ustawienia i ręcznie nie wyłączą danej usługi.

- Wysoki odsetek błędów AI (False positives): Systemy w kamerach są dalekie od doskonałości. Sztuczna inteligencja nagminnie oznacza zwierzęta, owady, cienie czy pajęczyny jako "wykryto osobę", co powoduje u użytkowników tzw. zmęczenie alarmami. W przypadku wykorzystania takich sieci do poszukiwania przestępców na skalę miast, błędne trafienia mogłyby prowadzić do bezpodstawnych interwencji policji.

- Kompromis między prywatnością a użytecznością: Aby w pełni chronić swoje nagrania przed firmą i rządem, użytkownicy mogą włączyć "szyfrowanie end-to-end" (E2EE). Decyzja ta automatycznie jednak wyłącza inteligentne funkcje kamer (jak rozpoznawanie zwierząt, twarzy czy pożarów), ponieważ algorytmy w chmurze nie mogą analizować zaszyfrowanego wideo, co zmusza klientów do wyboru między wygodą a prawem do prywatności.

Jak nie dać się podejrzeć?

Nie musisz wyrzucać kamer do kosza. Kluczem jest bycie świadomym użytkownikiem. Oto co powinieneś zrobić już dziś:

-

Zmień hasło natychmiast: To absolutny priorytet. Użyj unikalnego, trudnego hasła. Najlepiej skorzystaj z menedżera haseł, aby go nie zapomnieć.

-

Włącz weryfikację dwuetapową (2FA): Jeśli Twoja aplikacja to oferuje (np. kod SMS lub powiadomienie na telefon przy logowaniu) - włącz to koniecznie. To najlepsza zapora przed włamywaczem, który zna Twoje hasło.

-

Regularne aktualizacje: Jeśli aplikacja prosi o aktualizację "firmware" kamery - zrób to od razu. Producenci w ten sposób łatają dziury, przez które mogliby wejść hakerzy.

-

Zasłaniaj, gdy nie potrzebujesz: Brzmi banalnie? Jeśli masz kamerę w sypialni czy łazience, po prostu ją odłącz od prądu lub fizycznie zasłoń obiektyw, gdy jesteś w domu. Twoja prywatność jest warta tych kilku sekund zachodu.

-

Uważaj na chmurę: Sprawdź, co dzieje się z Twoimi nagraniami. Czy są przechowywane na serwerze producenta? Jak długo? Jeśli możesz, wybierz kamery, które zapisują dane lokalnie (np. na karcie pamięci wewnątrz domu), a nie wysyłają wszystkiego do internetu.

Pamiętaj, kamera w Twoim domu ma chronić Ciebie przed złodziejem, a nie stać się narzędziem, które pozwoli złodziejowi okraść Cię z Twojego prywatnego życia.

Zobacz podobne artykuły

Awarie IT zdarzają się każdemu

Od paru godzin trwa awaria komunikatora internetowego Slack. Kilka tygodni temu nie można było korzystać z usług firmy Google, a jeszcze wcześniej spora część Internetu nie działała z powodu awarii usług Cloudflare. Czy to możliwe, że usługi w chmurze są niedostępne?

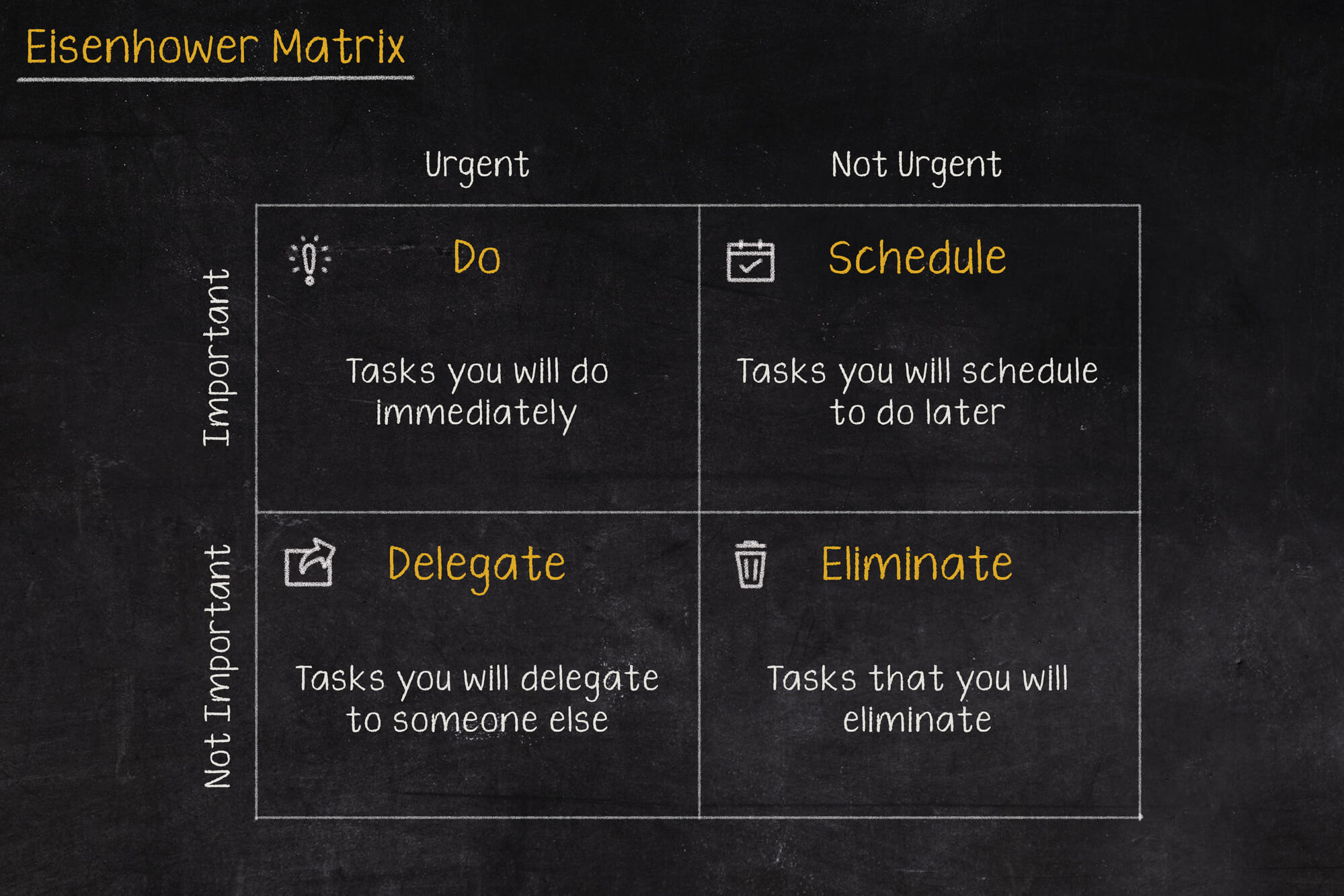

Macierz Eisenhovera, czyli jak zapanować nad priorytetami?

Iść na przerwę a może odpisać na tego maila, czy odebrać telefon od przełożonego? W jakiej kolejności zająć się tymi zadaniami, aby nie utracić nad tym kontroli i nie popaść w bezsilność? Rozwiązaniem tych problemów może być Macierz Eisenhowera (nazywana także Matrycą lub Kwadratem Eisenhowera).

Czy Alert RCB powinien informować o wyborach prezydenckich?

Komunikacja w niebezpieczeństwie jest jednym z ważniejszych zagadnień jakie się porusza podczas żeglowania, latania czy nurkowania. Ostrzeżenia potrafią uratować życie, dlatego nie powinny być lekceważone, a tym bardziej nie powinny swoją treścią prowadzić do ich zignorowania.