Unia Europejska znowu chce nas podsłuchiwać

Wyobraź sobie sytuację: wysyłasz żonie zdjęcie dziecka z kąpieli, które rozbawione zrobiło sobie na głowie czapeczkę z piany. Zamiast cieszyć się chwilą i szczęściem maluszka - trafiasz do więzienia za rozpowszechnianie zdjęć pedofilskich.

Albo wyobraź sobie taką sytuację: Twoje dziecko ma niepokojącą wysypkę. Robisz zdjęcie, żeby wysłać je lekarzowi na komunikatorze. Albo inna scena: przesyłasz koledze "czarny humor", mema, który w gronie znajomych bawi, ale wyjęty z kontekstu wygląda fatalnie. A może po prostu piszesz do przyjaciela o swoich problemach zdrowotnych, finansowych czy sercowych.

Robisz to na prywatnym, szyfrowanym komunikatorze, wierząc, że ta rozmowa zostaje między Wami. To tak, jakbyś zamknął drzwi do sypialni i zasłonił rolety.

Tymczasem w Brukseli ważą się losy przepisów, które mogą sprawić, że te "cyfrowe drzwi" zostaną wyważone, a "prywatność" stanie się tylko pustym hasłem z podręczników historii. Mowa o Chat Control.

To temat, który wraca jak bumerang już od 2020 roku, kiedy to pojawiły się pierwsze próby jego wdrożenia, chociaż w innej formie i zmienionej nazwie. Czy w imię bezpieczeństwa najmłodszych powinniśmy zgodzić się na to, by automat zaglądał nam przez ramię za każdym razem, gdy bierzemy telefon do ręki?

Spis treści

O co tak naprawdę chodzi?

Oficjalnie nazywa się to "Przepisy w sprawie zapobiegania niegodziwemu traktowaniu dzieci w celach seksualnych i zwalczania go". Cel jest szczytny i nikt przy zdrowych zmysłach z nim nie dyskutuje: musimy walczyć z pornografią dziecięcą i wykorzystywaniem nieletnich (CSAM - Child Sexual Abuse Material). To plaga i trzeba ją wypalać żelazem i gorącą smołą.

Problem leży w metodzie, którą chcą zastosować niektórzy unijni urzędnicy.

Proponowane przepisy (nazywane potocznie Chat Control) zakładają, że dostawcy usług - tacy jak Facebook (Messenger), WhatsApp, Signal, czy dostawcy poczty e-mail - mieliby obowiązek wykrywania i zgłaszania podejrzanych treści.

Brzmi rozsądnie? Take, ale jak to zwykle bywa - diabeł tkwi w szczegółach. Aby znaleźć "podejrzaną treść", system musi przecież "widzieć" każdą treść. Również tę wysyłaną przez Ciebie, Twoją babcię, Twojego nastoletniego syna czy prezesa banku.

Z punktu widzenia cyberbezpieczeństwa i swobód obywatelskich, to wprowadzenie domniemania winy. Każdy z nas staje się podejrzany, dopóki algorytm nie stwierdzi, że nasza wiadomość jest "czysta" i pozwoli jej polecieć dalej do odbiorcy. To nie jest chirurgiczne cięcie wymierzone w przestępców. To zarzucenie sieci na cały ocean, żeby złapać kilka konkretnych ryb, przy okazji dusząc wszystkie inne.

A co z szyfrowaną komunikacją?

Obecnie bezpieczne komunikatory (jak Signal czy WhatsApp) opierają się na szyfrowaniu End-to-End (E2EE). Oznacza to, że wiadomość jest szyfrowana na Twoim telefonie i odszyfrowywana dopiero na telefonie odbiorcy. Nikt po drodze - ani dostawca internetu, ani właściciel aplikacji np. WhatsApp, ani cyberprzestępca, ani nawet rząd - nie widzi treści. Widzą tylko cyfrowy bełkot.

Wprowadzenie Chat Control w proponowanej formie wymagałoby obejścia tego zabezpieczenia. Jak to zrobić technicznie? Są na to sposoby i wszystkie są fatalne dla Twojego bezpieczeństwa:

- Skanowanie na urządzeniu (Client-Side Scanning): To scenariusz, w którym Twój własny telefon staje się donosicielem. Zanim wiadomość zostanie zaszyfrowana i wysłana, specjalny moduł w aplikacji lub wręcz w systemie operacyjnym skanuje zdjęcie czy tekst. Jeśli algorytm (AI) uzna, że coś jest nie tak - wysyła zgłoszenie do służb. Szyfrowanie działa dalej, ale "mleko się rozlało" jeszcze przed wysłaniem wiadomości.

- Tylne furtki (Backdoors): To wymuszenie na twórcach aplikacji stworzenia specjalnego "klucza uniwersalnego" dla służb. To tak, jakby każdy zamek w drzwiach w Polsce miał jeden, państwowy klucz, który pasuje wszędzie. Szyfrowanie dalej działa, ale jeden podmiot - może je ominąć. Od tak wchodząc tylnim wejściem.

- Osłabienie standardów (Weakened Encryption): To metoda "na cichego zabójcę". Zamiast wyważać drzwi, zmusza się producentów do montowania zamków z plastiku. Unia może wymusić na dostawcach stosowanie starszych lub celowo osłabionych algorytmów szyfrujących, które służby potrafią już złamać (ponieważ dysponują ogromną mocą obliczeniową). Dla użytkownika "kłódka w aplikacji wciąż będzie zielona", ale w rzeczywistości zabezpieczenie będzie iluzoryczne. To powrót do niebezpiecznych pomysłów z lat 90., kiedy rządy próbowały ograniczać siłę kryptografii cywilnej.

W każdym z tych przypadków istota prywatnej rozmowy przestaje istnieć. Jak słusznie zauważają eksperci, a nawet Europejski Trybunał Praw Człowieka - nie da się pogodzić masowego skanowania z prawem do prywatności. Albo mamy silne szyfrowanie i prywatność, albo mamy Chat Control. Nie ma drogi pośrodku.

Technologia się myli... często

Zwolennicy tego rozwiązania mówią: "Spokojnie, to będzie robić sztuczna inteligencja, nikt nie będzie czytał Twoich wiadomości, chyba że coś AI znajdzie".

Skoro ma to robić automat, to co może pójść nie tak? Mnóstwo rzeczy.

Fałszywe alarmy (False Positives)

Algorytmy AI nie rozumieją kontekstu. Są wytrenowane na wzorcach (ciekawe jak i skąd brali te wzorce...), ale gubią się w niuansach.

- Zdjęcie dziecka na plaży wysłane do dziadków? Algorytm może uznać to za pornografię.

- Niewinny żart, mem, czy sarkastyczna wymiana zdań z koleżanką? Algorytm może uznać to za grooming (nagabywanie).

To nie jest teoria. To już się dzieje.

Chodzi mi o historię ojca z San Francisco (w mediach opisywanego jako "Mark"), którego konto Google zostało zablokowane po tym, jak system anty‑CSAM uznał zdjęcia chorego dziecka wysłane do lekarza za dziecięcą pornografię.

W lutym 2021 r., w czasie pandemii, pielęgniarka poprosiła rodziców o zdjęcia okolic intymnych ich kilkuletniego syna z podejrzeniem infekcji, aby lekarz mógł je obejrzeć przed teleporadą; zdjęcia wykonano telefonem z Androidem, a kopia trafiła automatycznie do Google Photos.

Algorytmy Google do wykrywania materiałów CSAM oznaczyły te fotografie jako potencjalnie nielegalne; po weryfikacji przez moderatora firma zablokowała konto ojca, przeszukała resztę jego danych i - zgodnie z prawem amerykańskim - zgłosiła sprawę do National Center for Missing and Exploited Children, co uruchomiło śledztwo policji w San Francisco.

Mark został objęty dochodzeniem o podejrzenie wykorzystywania dziecka, ale na szczęście policja po analizie materiału uznała, że przestępstwa nie było i umorzyła sprawy.

Niestety mimo oczyszczenia z zarzutów, Google nie przywróciło dostępu do konta: mężczyzna z San Francisco utracił e‑maile, kontakty, kopie zdjęć, historię lokalizacji, a także dostęp do numeru Google Fi i innych usług zależnych od konta; jego odwołania, w tym z dołączonym raportem policyjnym, zostały odrzucone.

Myślisz, że to tylko jedno takie zdarzenie? Drugi przypadek dotyczył ojca z Houston w Teksasie, opisywanego w mediach pod imieniem "Cassio".

W świecie Chat Control taka sytuacja może spotkać każdego z nas. Będziesz musiał udowadniać przed prokuratorem, że nie jesteś przestępcą, bo algorytm się pomylił.

Prezent dla cyberprzestępców

W cyberbezpieczeństwie obowiązuje prosta, brutalna zasada: jeśli w systemie jest "tylne wejście" lub słaby punkt dla dobrych ludzi, to prędzej czy później znajdą je też ci źli.

Doskonałą ilustracją tego problemu są kody serwisowe i hasła fabryczne. Historia IT pełna jest przypadków, w których producenci - od twórców sejfów hotelowych po programistów aplikacji sieciowych - zostawiali w systemach "tylne furtki". Często były to proste, niedokumentowane hasła (tzw. hardcoded passwords) lub kody serwisowe, które miały służyć technikom do awaryjnego dostępu (np. gdy gość hotelowy zapomni kodu do sejfu).

W teorii miały pomagać. W praktyce? Kody te wyciekały do sieci, a instrukcje "jak otworzyć dowolny sejf modelu X" stawały się viralem, dając złodziejom uniwersalny klucz.

Dokładnie to samo stanie się z "tylną furtką" w Twoim komunikatorze. Jeśli powstanie klucz dla policji, prędzej czy później wpadnie on w ręce cyberprzestępców lub obcych wywiadów.

Nadużycia władzy, czyli normalizacja dewiacji

Największym, choć niewidocznym od razu ryzykiem, jest psychologiczny mechanizm zwany normalizacją dewiacji. Diane Vaughan opisała to zjawisko, badając katastrofę promu Challenger. To proces, w którym stopniowo akceptujemy standardy, które wcześniej byłyby nie do pomyślenia, tylko dlatego, że "ostatnio się udało" i nie było katastrofy.

Świetnym przykładem jest moje hobby, czyli nurkowanie. Wyobraź sobie nurka, który raz nagiął zasady bezpieczeństwa - zanurkował głębiej niż powinien lub z mniejszym zapasem gazu. Wypłynął? Wypłynął. Nic się nie stało. Mózg dostaje sygnał: "Te zasady są przesadzone, da się je ominąć". Nurek robi to drugi raz, trzeci... Aż to ryzykowne zachowanie staje się dla niego nową normą. Pytanie brzmi: jak daleko możesz się posunąć, zanim się zapędzisz lub, co gorsza, zabraknie ci gazu i umrzesz?

Z Chat Control jest podobnie.

- Dziś zgadzamy się na skanowanie pod kątem CSAM. Dewiacja od standardu prywatności zostaje zaakceptowana.

- Jutro rząd powie: "Skoro system już działa, to może przeskanujmy pod kątem terroryzmu?". I znowu się zgodzimy, bo to nowa norma.

- Pojutrze: "Sprawdźmy, kto nie płaci podatków".

- Za rok: "Sprawdźmy, kto organizuje protesty".

- I tak dalej.

Nie łamiemy zasad nagle - my po prostu przesuwamy granicę akceptacji. Zamiast pytać: "Dlaczego powinniśmy naruszać prywatność?", zaczynamy pytać: "Dlaczego nie mielibyśmy tego zrobić, skoro to pomaga?". W ten sposób, krok po kroku, bez wielkiego huku, przyzwyczajamy się do życia w szklanym domu.

Przestępcy i tak sobie poradzą

To największy paradoks. Prawdziwi, zorganizowani przestępcy nie są głupi. Jeśli WhatsApp czy Messenger zaczną skanować wiadomości, przestępcy po prostu przesiądą się na niszowe, otwartoźródłowe komunikatory, własne serwery lub rozwiązania spoza Unii Europejskiej, których prawo nie dosięgnie. Kogo więc uderzy to prawo? Zwykłych obywateli. Ciebie, mnie, Twoją firmę. To my zostaniemy odarci z prywatności, podczas gdy przestępcy będą śmiać się w twarz, korzystając z własnych, bezpiecznych kanałów.

Technologii nie da się "odwynaleźć" (The Genie is out of the bottle)

Jest jeszcze jeden fundamentalny problem: matematyki nie da się zakazać. Algorytmy szyfrujące (takie jak AES czy RSA) są powszechnie znaną wiedzą. Są jak koło - raz wynalezione, nie znikną, nawet jeśli ktoś zakaże ich używania.

Jeśli Unia Europejska zmusi popularne komunikatory do używania na przykład "słabszego", dziurawego szyfrowania, stanie się rzecz oczywista:

- Przestępcy: Wynajmą programistów, którzy w tydzień stworzą im własny komunikator, oparty na "starych", dobrych i bezpiecznych algorytmach open-source. Zrobią to poza sklepami z aplikacjami, poza kontrolą UE, bez tylnych furtek. Będą bezpieczni jak nigdy dotąd.

- Ty, "zwykły Kowalski": Zostaniesz ze "legalnym", dziurawym komunikatorem, bo nie masz wiedzy ani czasu, by konfigurować własne serwery. Twoje dane - od zdjęć dzieci po skany dowodów osobistych i hasła bankowe - będą przesyłane kanałem, który celowo został osłabiony.

W rezultacie stworzymy system, w którym tylko przestępcy mają prawo do prywatności, a uczciwi obywatele są wystawieni na inwigilację i ataki cyberprzestępców.

Jak chronić swoją cyfrową prywatność?

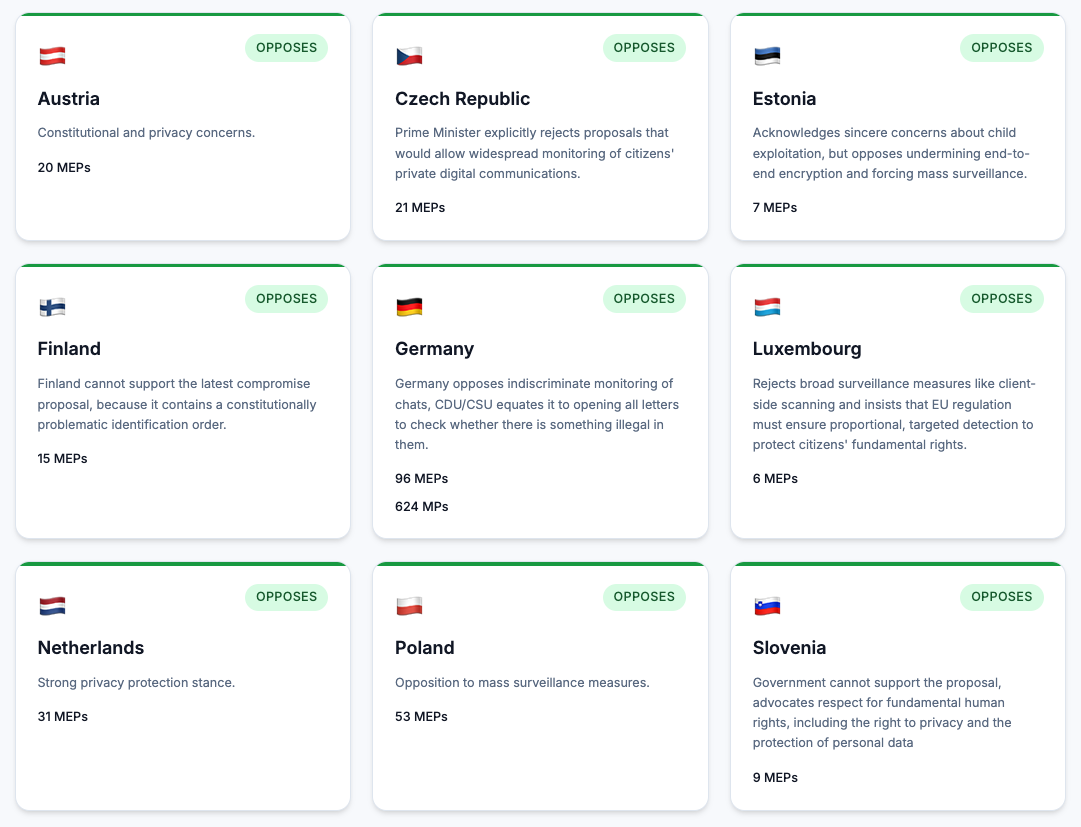

Sytuacja jest dynamiczna. Polska (na szczęście!) jest w grupie państw, które głośno sprzeciwiają się tym regulacjom w obecnej formie, ale presja w Brukseli jest ogromna. Niezależnie od decyzji polityków, musisz zadbać o swoją cyfrową higienę.

Wybieraj świadomie komunikatory

Korzystaj z aplikacji, które stawiają na prywatność i otwarcie mówią, że nie będą skanować Twoich treści.

- Signal - fundacja stojąca za Signalem już zapowiedziała, że woli wycofać się z rynku UE niż złamać swoje zasady bezpieczeństwa i wprowadzić skanowanie. To obecnie "złoty standard" dla zwykłego użytkownika.

- Threema - szwajcarski komunikator, płatny (co jest zaletą, bo klientem jesteś Ty, a nie reklamodawca), który nie wymaga nawet numeru telefonu.

Edukuj się i innych

Świadomość to podstawa. Rozmawiaj ze znajomymi i rodziną. Wytłumacz im, że szyfrowanie to nie jest "ukrywanie czegoś złego". To cyfrowe zamykanie drzwi do mieszkania i zasłanianie okien. To prawo do intymności.

Reaguj

Masz wpływ na prawo. Możesz napisać do europosłów ze swojego okręgu, wyrażając sprzeciw wobec masowej inwigilacji. Organizacje takie jak EDRi (European Digital Rights) czy polska Fundacja Panoptykon prowadzą kampanie, do których można dołączyć.

Możesz zrobić to także przez stronę fightchatcontrol.eu na której sprawdzisz jakie kraje popierają Chat Control, a które nie.

Rozwiązania krajowe - jak zgłaszać nielegalne treści?

Warto wiedzieć, że nie jesteśmy bezradni i nie musimy czekać na kontrowersyjne unijne przepisy, by walczyć z CSAM. W Polsce funkcjonują już skuteczne, bezpieczne mechanizmy, wspierane przez Ministerstwo Cyfryzacji i NASK-PIB (jeden z Zespołów Reagowania na Incydenty Komputerowe, tzw. CSIRT).

Jeśli natrafisz w sieci na materiały przedstawiające seksualne wykorzystywanie dzieci, możesz (i powinieneś!) to zgłosić bez narażania własnej prywatności. Jak to zrobić?

- Dyżurnet.pl: To zespół w NASK-PIB, który przyjmuje zgłoszenia o nielegalnych treściach. Możesz skorzystać z formularza na ich stronie. Wystarczy podać adres strony z nielegalną treścią. Zgłoszenia są w pełni anonimowe - podawanie e-maila jest nieobowiązkowe (choć jeśli go podasz, otrzymasz informację zwrotną o podjętych krokach). Wejdź na stronę https://dyzurnet.pl/zglos-nielegalne-tresci i zgłoś treści.

- Aplikacja mObywatel: Od listopada 2024 roku, w ramach usługi "Bezpiecznie w sieci", dostępna jest funkcja szybkiego zgłaszania nielegalnych treści (w tym CSAM). To nowoczesne narzędzie, które każdy z nas ma w kieszeni, pozwalające na błyskawiczną reakcję bez konieczności instalowania w naszych telefonach szpiegujących algorytmów.

Mamy więc narzędzia, które działają celowo i punktowo, zamiast masowej inwigilacji wszystkich obywateli.

Podsumowanie

Musimy chronić dzieci - to bezdyskusyjne. Ale budowanie systemu totalnej inwigilacji, który traktuje każdego obywatela jak potencjalnego przestępcę, to droga donikąd. To wylewanie dziecka z kąpielą.

Bezpieczeństwo w sieci nie może opierać się na zniszczeniu fundamentu zaufania, jakim jest prywatność korespondencji. Jak widać, albo mamy prywatność, albo Chat Control. Te dwa rozwiązania nie są ze sobą kompatybilne.

Dbajcie o swoje dane, szyfrujcie wiadomości i nie dajcie sobie wmówić, że bezpieczeństwo musi oznaczać życie w cyfrowym domu zrobionym ze szkła.

Zobacz podobne artykuły

Awarie IT zdarzają się każdemu

Od paru godzin trwa awaria komunikatora internetowego Slack. Kilka tygodni temu nie można było korzystać z usług firmy Google, a jeszcze wcześniej spora część Internetu nie działała z powodu awarii usług Cloudflare. Czy to możliwe, że usługi w chmurze są niedostępne?

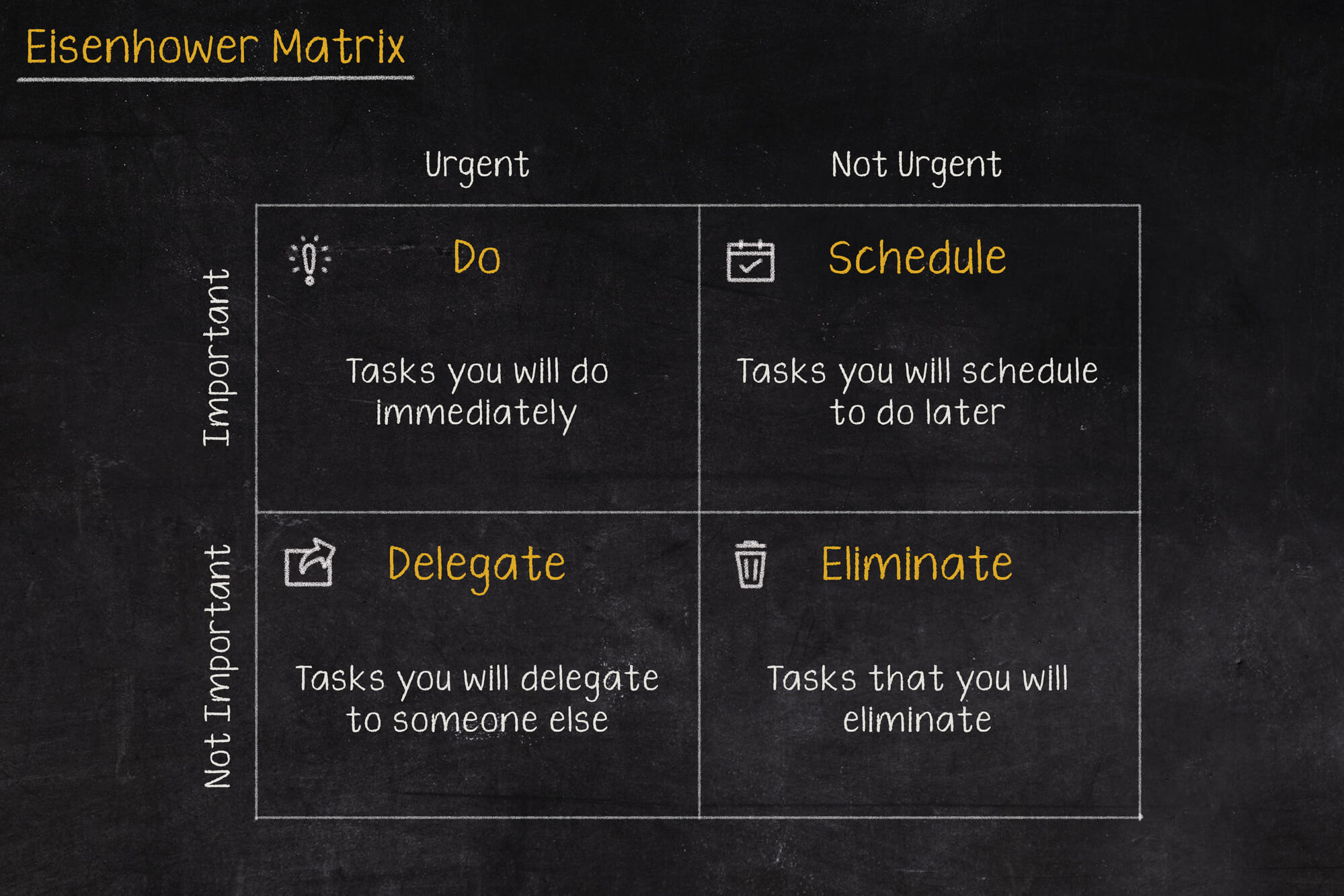

Macierz Eisenhovera, czyli jak zapanować nad priorytetami?

Iść na przerwę a może odpisać na tego maila, czy odebrać telefon od przełożonego? W jakiej kolejności zająć się tymi zadaniami, aby nie utracić nad tym kontroli i nie popaść w bezsilność? Rozwiązaniem tych problemów może być Macierz Eisenhowera (nazywana także Matrycą lub Kwadratem Eisenhowera).

Czy Alert RCB powinien informować o wyborach prezydenckich?

Komunikacja w niebezpieczeństwie jest jednym z ważniejszych zagadnień jakie się porusza podczas żeglowania, latania czy nurkowania. Ostrzeżenia potrafią uratować życie, dlatego nie powinny być lekceważone, a tym bardziej nie powinny swoją treścią prowadzić do ich zignorowania.